Apa itu .blower?

Ada banyak jenis infeksi ransomware dan .blower adalah salah satu program berbahaya ini. Seperti kebanyakan perangkat lunak jahat dari jenis ini, ini digunakan untuk mengenkripsi data dan memeras orang yang memiliki komputer yang terinfeksi olehnya (dengan menuntut pembayaran tebusan). Mereka mendorong para korban untuk membeli alat dekripsi. Perhatikan bahwa program jahat ini milik keluarga ransomware Djvu dan ditemukan oleh dis . Itu menambahkan ekstensi " .blower " untuk setiap file yang dienkripsi. Misalnya, " 1.jpg " menjadi " 1.jpg.blower ". Perhatikan bahwa .blower juga membuat file " _readme.txt " (pesan tebusan).

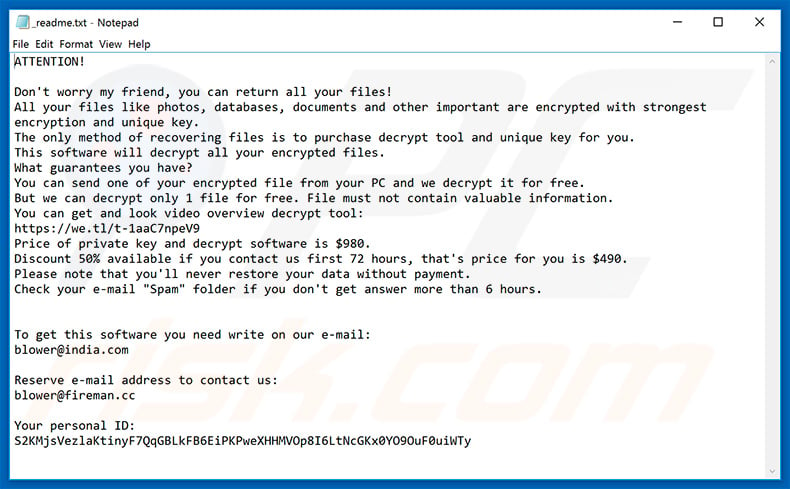

Pesan dalam file "_readme.txt" memberi tahu para korban bahwa semua file (termasuk foto, basis data, dan dokumen lainnya) dienkripsi dengan enkripsi terkuat, yang memerlukan kunci unik. Menurut pengembang .blower, satu-satunya cara untuk mendekripsi data terenkripsi adalah dengan membeli alat dekripsi dari mereka. Mereka menawarkan dekripsi gratis dari satu file sebagai 'bukti' bahwa mereka memiliki alat valid yang mampu mendekripsi. Untuk menerima alat dekripsi ini, pengguna didorong untuk membayar penjahat cyber ini $ 980. Mereka menawarkan diskon 50% untuk mereka yang melakukan kontak dalam waktu 72 jam (alat dekripsi akan menelan biaya $ 490). Mereka menyediakan dua alamat email untuk tujuan ini: blower@india .com dan blower@fireman .cc. Perhatikan bahwa, bahkan jika mereka memiliki alat dekripsi, kecil kemungkinan mereka akan menyediakannya. Dalam banyak kasus, penjahat cyber mengabaikan korban begitu tebusan dibayarkan / ditransfer. Sayangnya, mereka biasanya mengenkripsi data dengan algoritma kriptografi ( simetris atau asimetris ) dan dengan demikian file tidak dapat didekripsi tanpa menggunakan alat (dekripsi) tertentu. Dalam kebanyakan kasus, korban ransomware didorong untuk menghubungi penjahat cyber (pengembang). Tidak ada informasi yang menunjukkan bahwa mungkin ada alat yang dapat mendekripsi enkripsi .blower secara gratis. Biasanya, solusi terbaik dalam kasus ini adalah dengan menggunakan cadangan data yang ada dan mengembalikan semuanya dari sana.

Cuplikan layar pesan yang mendorong pengguna untuk membayar tebusan untuk mendekripsi data mereka yang disusupi:

Jangan khawatir teman saya, Anda dapat mengembalikan semua file Anda!

Semua file Anda seperti foto, database, dokumen, dan informasi penting lainnya

dienkripsi dengan enkripsi terkuat dan kunci unik. Satu-satunya metode untuk memulihkan file adalah dengan membeli alat dekripsi dan kunci unik untuk Anda.

Perangkat lunak ini akan mendekripsi semua file terenkripsi Anda.

Apa jaminan yang Anda miliki?

Anda dapat mengirim salah satu file terenkripsi dari PC Anda dan kami mendekripsi secara gratis.

Tetapi kita dapat mendekripsi hanya 1 file secara gratis. File tidak boleh mengandung informasi berharga.

Anda bisa mendapatkan dan melihat alat dekripsi ikhtisar video:

https ://we.tl/t-1aaC7npeV9

Harga kunci pribadi dan mendekripsi perangkat lunak adalah $ 980.

Diskon 50% tersedia jika Anda menghubungi kami 72 jam pertama, itu harga untuk Anda adalah $ 490.

Harap perhatikan bahwa Anda tidak akan pernah memulihkan data Anda tanpa pembayaran. Periksa folder "Spam" email Anda jika Anda tidak mendapatkan jawaban lebih dari 6 jam.

Untuk mendapatkan perangkat lunak ini, Anda perlu menulis di email kami:

blower@india. com

Pesan alamat email untuk menghubungi kami:

blower@fireman. cc

ID pribadi Anda:

Ada banyak jenis infeksi ransomware, yang kebanyakan sangat mirip. Beberapa contoh lain termasuk CryptoID , 888 , dan Cosanostra .

Sebagian besar dari program jahat ini memiliki fungsi yang sama: untuk

mengenkripsi data, memungkinkan pengembang untuk melakukan tuntutan

tebusan, dan memeras korban. Variabel utama biasanya biaya alat dekripsi (ukuran tebusan) dan kriptografi yang digunakan untuk enkripsi data.

Meskipun ada persamaan atau perbedaan, semua program ini mengenkripsi

data menggunakan kriptografi yang tidak mungkin 'retak' tanpa

menggunakan alat khusus, kecuali ransomware tidak sepenuhnya

dikembangkan atau mengandung bug / cacat. Sayangnya, hanya penjahat cyber yang dapat menyediakan alat ini.

Untuk menghindari kehilangan data yang disebabkan oleh infeksi komputer

seperti itu, pertahankan cadangan data dan simpan di perangkat

penyimpanan yang tidak terhubung atau server jarak jauh.

Bagaimana ransomware menginfeksi komputer saya?

Tidak diketahui persis bagaimana pengembang .blower memperbanyak program jahat ini, namun, penjahat dunia maya sering menggunakan kampanye email (spam), Trojan, sumber unduhan perangkat lunak yang meragukan, alat pemutakhiran perangkat lunak palsu, dan perangkat perengkahan perangkat lunak. Kampanye spam digunakan untuk memperbanyak infeksi komputer dengan mengirim email yang berisi lampiran berbahaya: dokumen Microsoft Office, file PDF, file arsip (seperti ZIP, RAR), file yang dapat dieksekusi (.exe), dan sebagainya. Penjahat dunia maya berhasil menginfeksi komputer jika orang membuka lampiran ini. Dengan membuka lampiran jahat, banyak pengguna memicu unduhan dan pemasangan ransomware atau program jahat lainnya. Trojan digunakan untuk menyebabkan infeksi berantai: jika Trojan diinstal, Trojan itu mengunduh dan menginstal malware tambahan. Sumber unduhan perangkat lunak yang tidak dapat dipercaya seperti situs web unduhan freeware, situs web hosting file gratis, jaringan Peer-to-Peer (seperti torrent, eMule dan alat lainnya), pengunduh / penginstal pihak ketiga sering digunakan untuk menghadirkan perangkat lunak berbahaya sebagai yang sah. Semua alat ini dapat menyebabkan pemasangan infeksi komputer yang tidak disengaja. Pemutakhiran perangkat lunak palsu menyebabkan infeksi komputer dengan mengunduh perangkat lunak perusak daripada pembaruan yang dijanjikan (yang diharapkan) atau dengan memanfaatkan bug / kekurangan perangkat lunak yang ketinggalan zaman. Perangkat cracking perangkat lunak sering menginstal program jahat daripada mengaktifkan perangkat lunak atau sistem operasi.

Bagaimana cara melindungi diri Anda dari infeksi ransomware?

Untuk mencegah infeksi komputer oleh ransomware (atau infeksi komputer berisiko tinggi lainnya), unduh, instal, perbarui perangkat lunak, dan jelajahi internet dengan cermat. Hindari pengunduh / penginstal perangkat lunak pihak ketiga atau sumber meragukan lainnya yang disebutkan sebelumnya. Unduh perangkat lunak menggunakan situs web resmi dan tepercaya serta tautan langsung. Selain itu, hindari alat tidak resmi / pihak ketiga untuk memperbarui perangkat lunak. Cara terbaik untuk memperbarui perangkat lunak atau sistem operasi adalah melalui fungsi atau alat yang diimplementasikan yang disediakan oleh pengembang perangkat lunak resmi. Hati-hati dengan lampiran yang disajikan dalam email. Hindari membuka lampiran (atau tautan web) yang disajikan dalam email yang diterima dari alamat yang tidak dikenal / mencurigakan atau pesan yang tidak relevan. Perhatikan bahwa mengaktifkan perangkat lunak atau sistem operasi menggunakan alat perengkahan perangkat lunak adalah ilegal. Selain itu, menggunakannya dapat menyebabkan infeksi komputer yang dapat menyebabkan kerugian finansial atau masalah lainnya. Akhirnya, instal dan aktifkan perangkat lunak anti-spyware / anti-virus terkemuka. Alat-alat ini dapat mendeteksi ancaman sejak dini dan mencegahnya melakukan kerusakan. Jika komputer Anda sudah terinfeksi .blower, kami sarankan menjalankan pemindaian dengan Spyhunter untuk Windows untuk secara otomatis menghilangkan ransomware ini.

Teks yang disajikan dalam file teks ransomware .blower " _readme.txt ":

PERHATIAN!

Jangan khawatir teman saya, Anda dapat mengembalikan semua file Anda!

Semua file Anda seperti foto, database, dokumen, dan informasi penting

lainnya dienkripsi dengan enkripsi terkuat dan kunci unik.

Satu-satunya metode untuk memulihkan file adalah dengan membeli alat dekripsi dan kunci unik untuk Anda.

Perangkat lunak ini akan mendekripsi semua file terenkripsi Anda.

Apa jaminan yang Anda miliki?

Anda dapat mengirim salah satu file terenkripsi dari PC Anda dan kami mendekripsi secara gratis.

Tetapi kita dapat mendekripsi hanya 1 file secara gratis. File tidak boleh mengandung informasi berharga.

Anda bisa mendapatkan dan melihat alat dekripsi ikhtisar video:

https://we.tl/t-1aaC7npeV9

Harga kunci pribadi dan mendekripsi perangkat lunak adalah $ 980.

Diskon 50% tersedia jika Anda menghubungi kami 72 jam pertama, itu harga untuk Anda adalah $ 490.

Harap perhatikan bahwa Anda tidak akan pernah memulihkan data Anda tanpa pembayaran.

Periksa folder "Spam" email Anda jika Anda tidak mendapatkan jawaban lebih dari 6 jam.

Untuk mendapatkan perangkat lunak ini, Anda perlu menulis di email kami:

blower@india.com

Pesan alamat email untuk menghubungi kami:

blower@fireman.cc

ID pribadi Anda:

-

Cuplikan layar file yang dienkripsi oleh ekstensi .blower (" .blower "):

penghapusan .blower ransomware:

Penghapusan otomatis otomatis dari virus .blower: Penghapusan ancaman manual mungkin proses yang panjang dan rumit yang membutuhkan keterampilan komputer tingkat lanjut. Spyhunter adalah alat penghapus malware otomatis profesional yang direkomendasikan untuk menghilangkan virus .blower.

Menu cepat:

- Apa itu .blower?

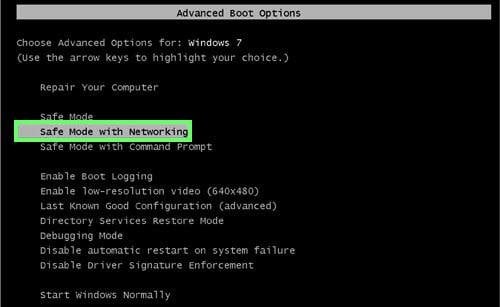

- LANGKAH 1. .blower penghapusan virus menggunakan safe mode dengan jaringan.

- LANGKAH 2. .blower ransomware removal menggunakan System Restore.

Langkah 1

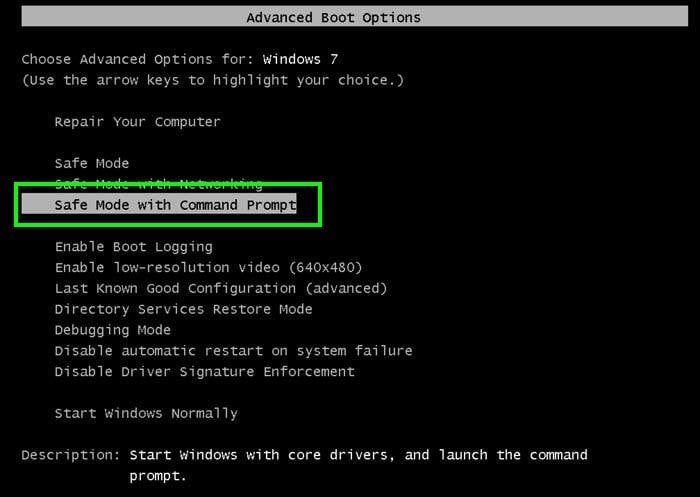

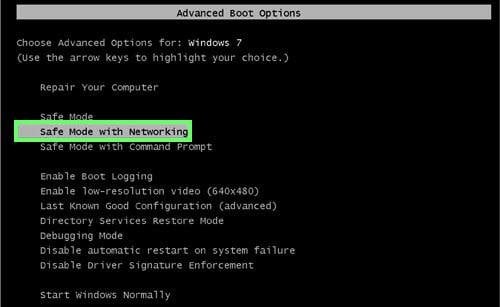

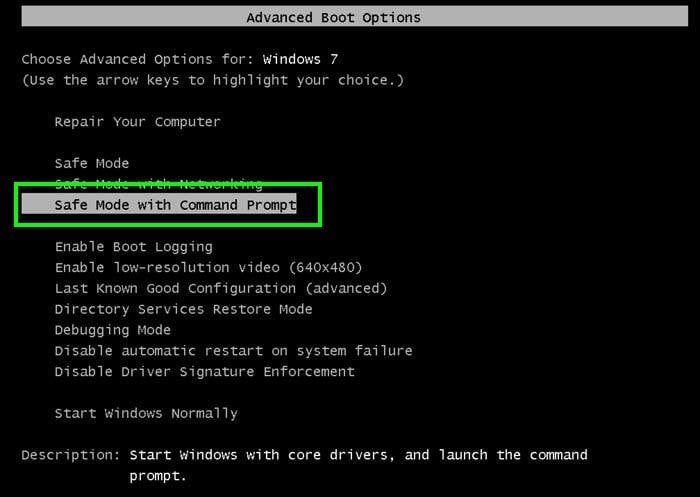

Pengguna Windows XP dan Windows 7: Mulai komputer Anda dalam Mode Aman. Klik Mulai, klik Matikan, klik Restart, klik OK.

Selama komputer Anda memulai proses, tekan tombol F8 pada keyboard Anda

beberapa kali hingga Anda melihat menu Windows Advanced Option, dan

kemudian pilih Safe Mode with Networking dari daftar.

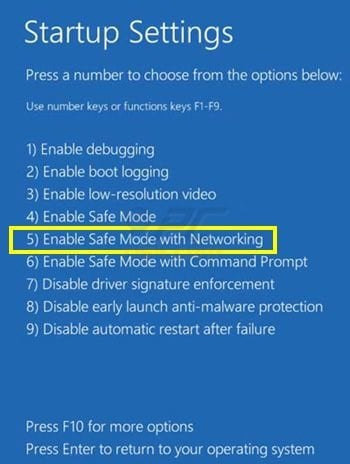

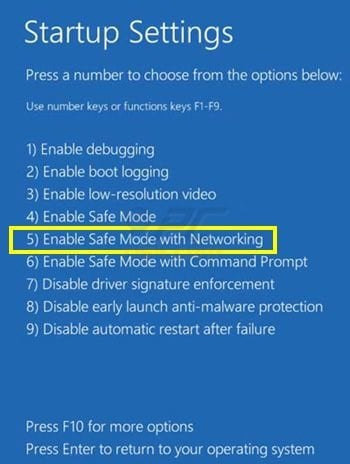

Pengguna Windows 8 :

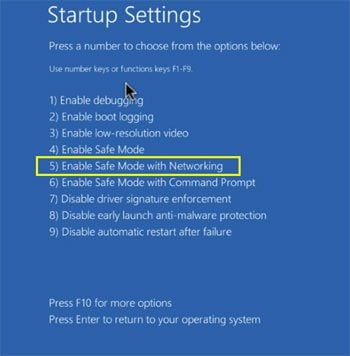

Mulai Windows 8 adalah Safe Mode with Networking - Buka Layar Mulai Windows 8, ketik Advanced, dalam hasil pencarian pilih Pengaturan. Klik Opsi mulai lanjutan, di jendela "Pengaturan PC Umum" yang terbuka, pilih Startup lanjutan. Klik tombol "Restart sekarang". Komputer Anda sekarang akan restart ke "menu opsi Startup Lanjutan". Klik tombol "Pemecahan masalah", dan kemudian klik tombol "Opsi lanjutan". Di layar opsi lanjutan, klik "Pengaturan startup". Klik tombol "Restart". PC Anda akan restart ke layar Pengaturan Startup. Tekan F5 untuk boot dalam Safe Mode with Networking.

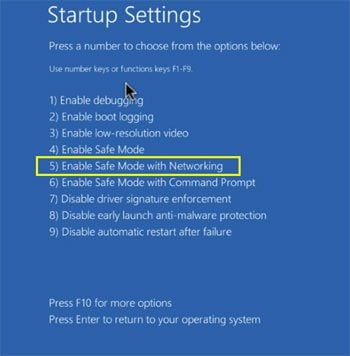

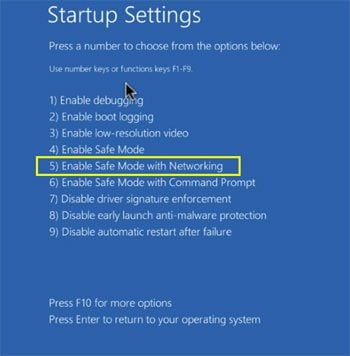

Pengguna Windows 10 :

Klik logo Windows dan pilih ikon Power. Di menu yang terbuka klik "Restart" sambil menahan tombol "Shift" pada keyboard Anda. Di jendela "pilih opsi" klik pada "Pemecahan masalah", selanjutnya pilih "Opsi lanjutan". Dalam menu opsi lanjutan, pilih "Pengaturan Startup" dan klik tombol "Restart". Di jendela berikut Anda harus mengklik tombol "F5" di keyboard Anda. Ini akan memulai ulang sistem operasi Anda dalam mode aman dengan jaringan.

Langkah 2

Masuk ke akun yang terinfeksi virus .blower. Mulai browser Internet Anda dan unduh program anti-spyware yang sah. Perbarui perangkat lunak anti-spyware dan mulai pemindaian sistem penuh. Hapus semua entri yang terdeteksi.

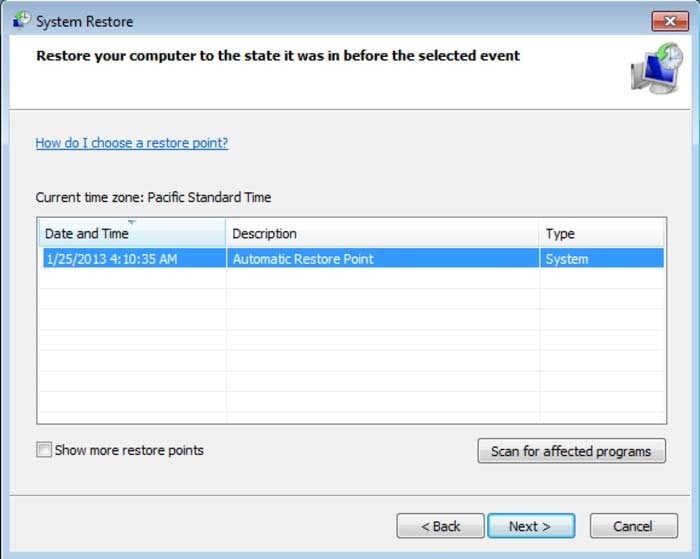

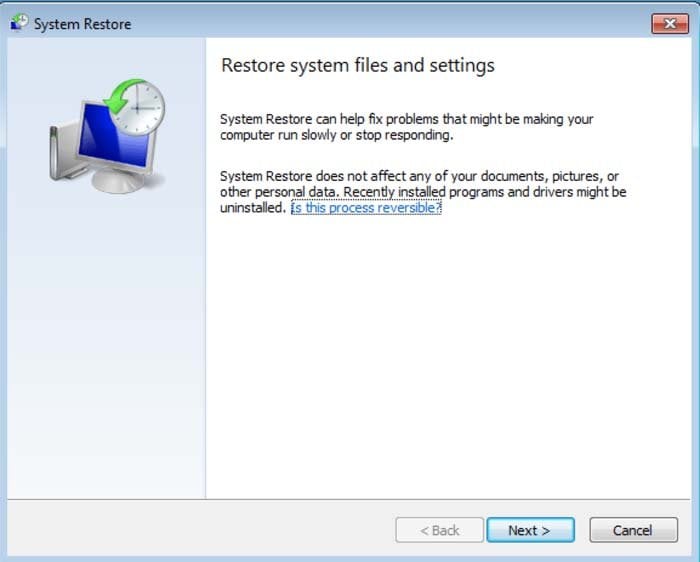

Jika Anda tidak dapat memulai komputer dalam Mode Aman dengan Jaringan, coba lakukan Pemulihan Sistem.

1. Selama komputer Anda memulai, tekan tombol F8 pada keyboard Anda beberapa kali hingga menu Windows Advanced Options muncul, lalu pilih Safe Mode dengan Command Prompt dari daftar dan tekan ENTER.

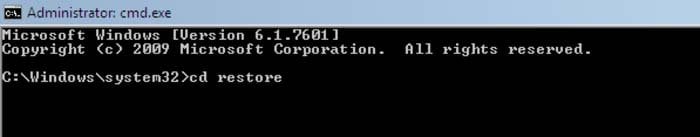

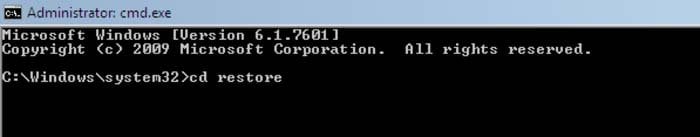

2. Saat mode Prompt Perintah dimuat, masukkan baris berikut: pemulihan cd dan tekan ENTER.

2. Saat mode Prompt Perintah dimuat, masukkan baris berikut: pemulihan cd dan tekan ENTER.

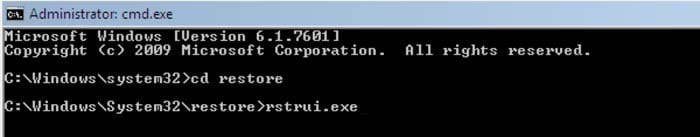

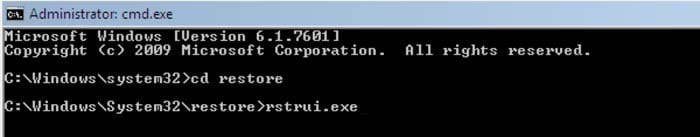

3. Selanjutnya, ketik baris ini: rstrui.exe dan tekan ENTER.

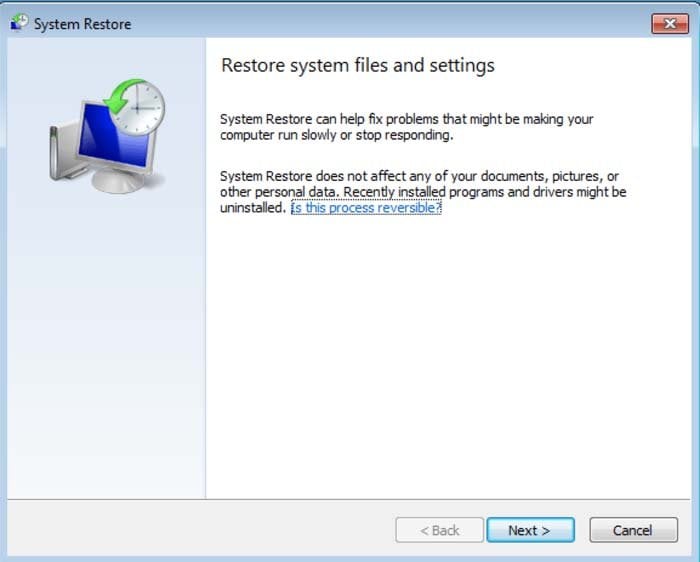

4. Di jendela yang terbuka, klik "Next".

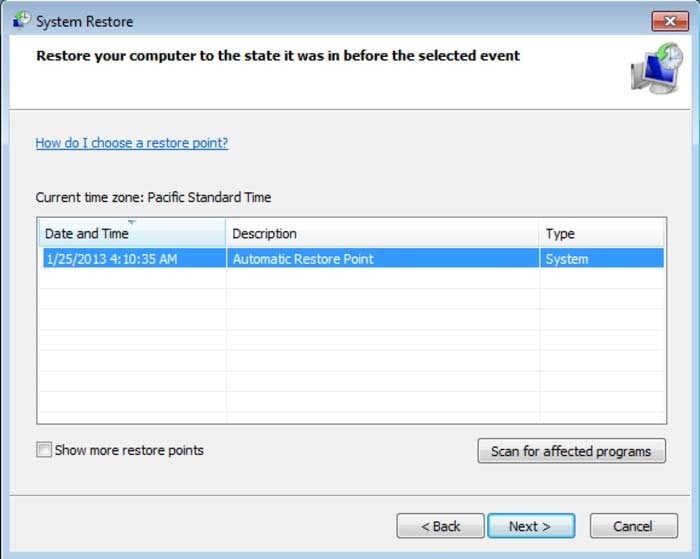

5. Pilih salah satu dari Restore Points yang tersedia dan klik "Next" (ini akan mengembalikan sistem komputer Anda ke waktu dan tanggal yang lebih awal, sebelum virus .blower ransomware menyusup ke PC Anda).

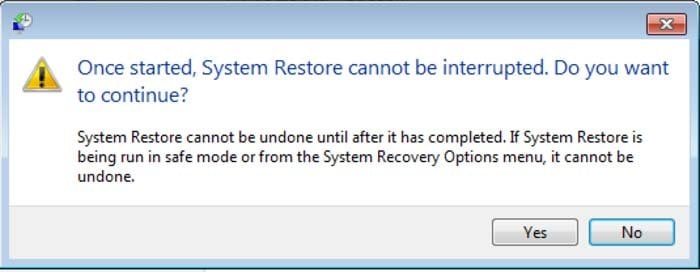

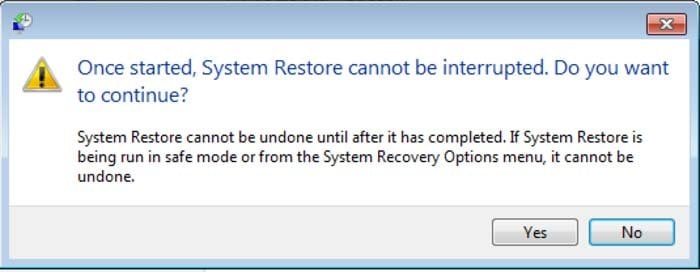

6. Di jendela yang terbuka, klik "Ya".

7. Setelah mengembalikan komputer Anda ke tanggal sebelumnya, unduh dan pindai PC Anda dengan perangkat lunak penghapus malware yang disarankan untuk menghilangkan file ransomware .blower yang tersisa.

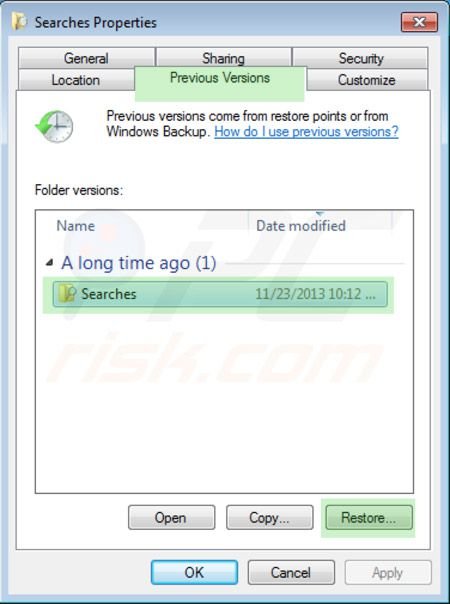

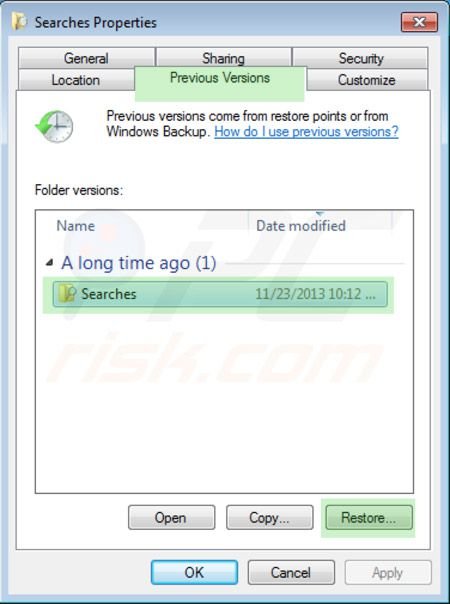

Untuk mengembalikan file individual yang dienkripsi oleh ransomware ini, coba gunakan fitur Windows Versi Sebelumnya. Metode ini hanya efektif jika fungsi Pemulihan Sistem diaktifkan pada sistem operasi yang terinfeksi. Perhatikan bahwa beberapa varian .blower dikenal untuk menghapus Shadow Volume Copies dari file, jadi metode ini mungkin tidak berfungsi di semua komputer.

Untuk mengembalikan file, klik kanan di atasnya, masuk ke Properties, dan pilih tab Versi Sebelumnya. Jika file yang relevan memiliki Restore Point, pilih dan klik tombol "Restore".

Jika Anda tidak dapat memulai komputer dalam Mode Aman dengan Jaringan (atau dengan Command Prompt), boot komputer Anda menggunakan disk penyelamat . Beberapa varian ransomware menonaktifkan Safe Mode menjadikan penghapusannya rumit. Untuk langkah ini, Anda memerlukan akses ke komputer lain.

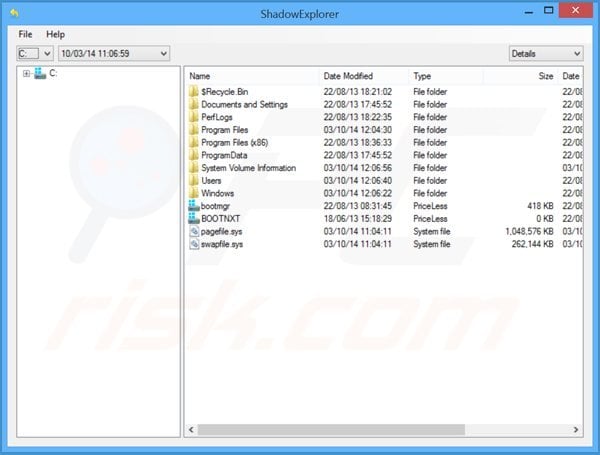

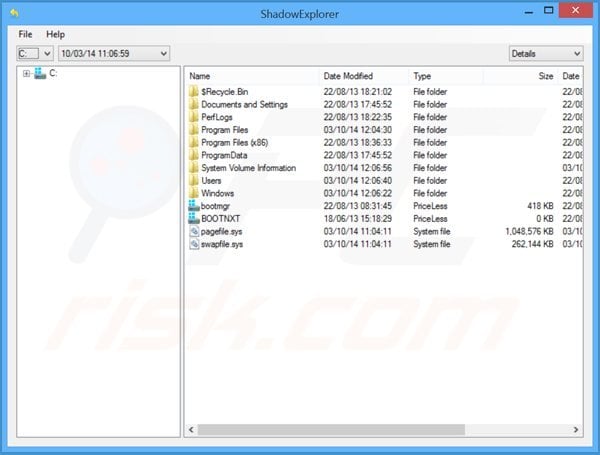

Untuk mendapatkan kembali kendali atas file yang dienkripsi oleh .blower, Anda juga dapat mencoba menggunakan program yang disebut Shadow Explorer . Informasi lebih lanjut tentang cara menggunakan program ini tersedia di sini .

Untuk melindungi komputer Anda dari ransomware enkripsi file seperti ini, gunakan program antivirus dan anti-spyware yang bereputasi baik. Sebagai metode perlindungan tambahan, Anda dapat menggunakan program yang disebut HitmanPro.Alert dan EasySync CryptoMonitor, yang secara implantasi menanamkan objek kebijakan grup ke dalam registri untuk memblokir program jahat seperti .blower ransomware.

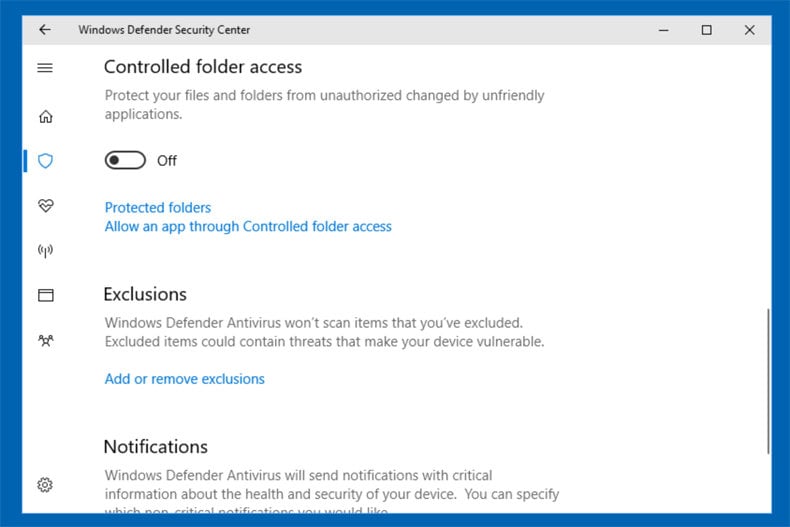

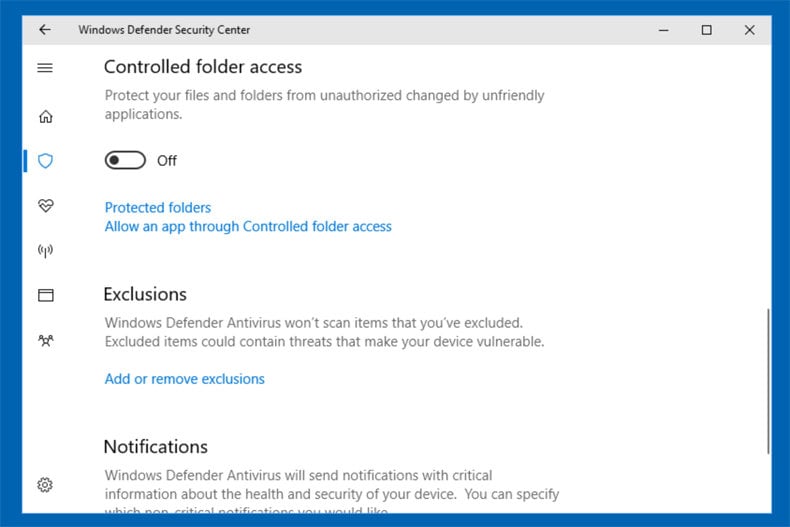

Perhatikan bahwa Pembaruan Windows 10 Fall Creators menyertakan fitur " Akses Folder Terkendali " yang memblokir upaya ransomware untuk mengenkripsi file Anda. Secara default, fitur ini secara otomatis melindungi file yang disimpan dalam folder Documents, Pictures, Videos, Music, Favorites serta Desktop.

Pengguna Windows 10 harus menginstal pembaruan ini untuk melindungi data mereka dari serangan ransomware. Berikut ini informasi lebih lanjut tentang cara mendapatkan pembaruan ini dan menambahkan lapisan perlindungan tambahan dari infeksi ransomware.

HitmanPro.Alert CryptoGuard - mendeteksi enkripsi file dan menetralkan segala upaya tanpa perlu intervensi pengguna

Malwarebytes Anti-Ransomware Beta menggunakan teknologi proaktif canggih yang memantau aktivitas ransomware dan segera menghentikannya - sebelum menjangkau file pengguna

Cara terbaik untuk menghindari kerusakan akibat infeksi ransomware adalah dengan menjaga cadangan rutin terbaru. Informasi lebih lanjut tentang solusi cadangan online dan perangkat lunak pemulihan data Di Sini .

Jangan khawatir teman saya, Anda dapat mengembalikan semua file Anda!

Semua file Anda seperti foto, database, dokumen, dan informasi penting lainnya dienkripsi dengan enkripsi terkuat dan kunci unik.

Satu-satunya metode untuk memulihkan file adalah dengan membeli alat dekripsi dan kunci unik untuk Anda.

Perangkat lunak ini akan mendekripsi semua file terenkripsi Anda.

Apa jaminan yang Anda miliki?

Anda dapat mengirim salah satu file terenkripsi dari PC Anda dan kami mendekripsi secara gratis.

Tetapi kita dapat mendekripsi hanya 1 file secara gratis. File tidak boleh mengandung informasi berharga.

Anda bisa mendapatkan dan melihat alat dekripsi ikhtisar video:

https://we.tl/t-1aaC7npeV9

Harga kunci pribadi dan mendekripsi perangkat lunak adalah $ 980.

Diskon 50% tersedia jika Anda menghubungi kami 72 jam pertama, itu harga untuk Anda adalah $ 490.

Harap perhatikan bahwa Anda tidak akan pernah memulihkan data Anda tanpa pembayaran.

Periksa folder "Spam" email Anda jika Anda tidak mendapatkan jawaban lebih dari 6 jam.

Untuk mendapatkan perangkat lunak ini, Anda perlu menulis di email kami:

blower@india.com

Pesan alamat email untuk menghubungi kami:

blower@fireman.cc

ID pribadi Anda:

-

Mulai Windows 8 adalah Safe Mode with Networking - Buka Layar Mulai Windows 8, ketik Advanced, dalam hasil pencarian pilih Pengaturan. Klik Opsi mulai lanjutan, di jendela "Pengaturan PC Umum" yang terbuka, pilih Startup lanjutan. Klik tombol "Restart sekarang". Komputer Anda sekarang akan restart ke "menu opsi Startup Lanjutan". Klik tombol "Pemecahan masalah", dan kemudian klik tombol "Opsi lanjutan". Di layar opsi lanjutan, klik "Pengaturan startup". Klik tombol "Restart". PC Anda akan restart ke layar Pengaturan Startup. Tekan F5 untuk boot dalam Safe Mode with Networking.

Pengguna Windows 10 :

Klik logo Windows dan pilih ikon Power. Di menu yang terbuka klik "Restart" sambil menahan tombol "Shift" pada keyboard Anda. Di jendela "pilih opsi" klik pada "Pemecahan masalah", selanjutnya pilih "Opsi lanjutan". Dalam menu opsi lanjutan, pilih "Pengaturan Startup" dan klik tombol "Restart". Di jendela berikut Anda harus mengklik tombol "F5" di keyboard Anda. Ini akan memulai ulang sistem operasi Anda dalam mode aman dengan jaringan.

Klik logo Windows dan pilih ikon Power. Di menu yang terbuka klik "Restart" sambil menahan tombol "Shift" pada keyboard Anda. Di jendela "pilih opsi" klik pada "Pemecahan masalah", selanjutnya pilih "Opsi lanjutan". Dalam menu opsi lanjutan, pilih "Pengaturan Startup" dan klik tombol "Restart". Di jendela berikut Anda harus mengklik tombol "F5" di keyboard Anda. Ini akan memulai ulang sistem operasi Anda dalam mode aman dengan jaringan.

Masuk ke akun yang terinfeksi virus .blower. Mulai browser Internet Anda dan unduh program anti-spyware yang sah. Perbarui perangkat lunak anti-spyware dan mulai pemindaian sistem penuh. Hapus semua entri yang terdeteksi.

Jika Anda tidak dapat memulai komputer dalam Mode Aman dengan Jaringan, coba lakukan Pemulihan Sistem.

1. Selama komputer Anda memulai, tekan tombol F8 pada keyboard Anda beberapa kali hingga menu Windows Advanced Options muncul, lalu pilih Safe Mode dengan Command Prompt dari daftar dan tekan ENTER.

2. Saat mode Prompt Perintah dimuat, masukkan baris berikut: pemulihan cd dan tekan ENTER.

3. Selanjutnya, ketik baris ini: rstrui.exe dan tekan ENTER.

4. Di jendela yang terbuka, klik "Next".

5. Pilih salah satu dari Restore Points yang tersedia dan klik "Next" (ini akan mengembalikan sistem komputer Anda ke waktu dan tanggal yang lebih awal, sebelum virus .blower ransomware menyusup ke PC Anda).

6. Di jendela yang terbuka, klik "Ya".

7. Setelah mengembalikan komputer Anda ke tanggal sebelumnya, unduh dan pindai PC Anda dengan perangkat lunak penghapus malware yang disarankan untuk menghilangkan file ransomware .blower yang tersisa.

Untuk mengembalikan file individual yang dienkripsi oleh ransomware ini, coba gunakan fitur Windows Versi Sebelumnya. Metode ini hanya efektif jika fungsi Pemulihan Sistem diaktifkan pada sistem operasi yang terinfeksi. Perhatikan bahwa beberapa varian .blower dikenal untuk menghapus Shadow Volume Copies dari file, jadi metode ini mungkin tidak berfungsi di semua komputer.

Untuk mengembalikan file, klik kanan di atasnya, masuk ke Properties, dan pilih tab Versi Sebelumnya. Jika file yang relevan memiliki Restore Point, pilih dan klik tombol "Restore".

Jika Anda tidak dapat memulai komputer dalam Mode Aman dengan Jaringan (atau dengan Command Prompt), boot komputer Anda menggunakan disk penyelamat . Beberapa varian ransomware menonaktifkan Safe Mode menjadikan penghapusannya rumit. Untuk langkah ini, Anda memerlukan akses ke komputer lain.

Untuk mendapatkan kembali kendali atas file yang dienkripsi oleh .blower, Anda juga dapat mencoba menggunakan program yang disebut Shadow Explorer . Informasi lebih lanjut tentang cara menggunakan program ini tersedia di sini .

Untuk melindungi komputer Anda dari ransomware enkripsi file seperti ini, gunakan program antivirus dan anti-spyware yang bereputasi baik. Sebagai metode perlindungan tambahan, Anda dapat menggunakan program yang disebut HitmanPro.Alert dan EasySync CryptoMonitor, yang secara implantasi menanamkan objek kebijakan grup ke dalam registri untuk memblokir program jahat seperti .blower ransomware.

Perhatikan bahwa Pembaruan Windows 10 Fall Creators menyertakan fitur " Akses Folder Terkendali " yang memblokir upaya ransomware untuk mengenkripsi file Anda. Secara default, fitur ini secara otomatis melindungi file yang disimpan dalam folder Documents, Pictures, Videos, Music, Favorites serta Desktop.

Pengguna Windows 10 harus menginstal pembaruan ini untuk melindungi data mereka dari serangan ransomware. Berikut ini informasi lebih lanjut tentang cara mendapatkan pembaruan ini dan menambahkan lapisan perlindungan tambahan dari infeksi ransomware.

HitmanPro.Alert CryptoGuard - mendeteksi enkripsi file dan menetralkan segala upaya tanpa perlu intervensi pengguna

Malwarebytes Anti-Ransomware Beta menggunakan teknologi proaktif canggih yang memantau aktivitas ransomware dan segera menghentikannya - sebelum menjangkau file pengguna

Cara terbaik untuk menghindari kerusakan akibat infeksi ransomware adalah dengan menjaga cadangan rutin terbaru. Informasi lebih lanjut tentang solusi cadangan online dan perangkat lunak pemulihan data Di Sini .

Malwarebytes Anti-Ransomware Beta menggunakan teknologi proaktif canggih yang memantau aktivitas ransomware dan segera menghentikannya - sebelum menjangkau file pengguna

Cara terbaik untuk menghindari kerusakan akibat infeksi ransomware adalah dengan menjaga cadangan rutin terbaru. Informasi lebih lanjut tentang solusi cadangan online dan perangkat lunak pemulihan data Di Sini .

Tidak ada komentar:

Posting Komentar